ปัจจุบันนี้มาตรฐานความปลอดภัยของระบบ Wi-Fi มีอยู่ 4 มาตรฐาน คือ WEP, WPA, WPA2 และ WPA3 แล้วทั้ง 4 มาตรฐานนี้ ต่างกันอย่างไร ควรเลือกใช้แบบไหนดี

โปรโตคอลความปลอดภัยที่สำคัญคือ WEP, WPA และ WPA2 อัลกอริทึมใหญ่สองอย่างที่ใช้กับโปรโตคอลเหล่านี้คือ TKIP และ AES พร้อม CCMP

WEP (Wireless Equivalent Privacy) คืออะไร?

WEP มาตรฐานความปลอดภัยของระบบ Wi-Fi ที่มีอายุเก่าแก่ที่สุด โดยผ่านการรับรองให้ใช้งานในปี ค.ศ. 1999 (พ.ศ.2542) ใช้การเข้ารหัสข้อมูล เพื่อป้องกันไม่ให้แฮกเกอร์ดักจับข้อมูลที่อยู่ในระหว่างการรับส่งได้ โดยคาดว่าจะช่วยให้การรับส่งข้อมูลมีความปลอดภัยระดับเดียว กับเครือข่ายแบบใช้สาย แต่ด้วยความที่อยู่มานาน จึงทำให้โดนแฮกเกอร์เจาะจนพรุน ทำให้มันมีความปลอดภัยต่ำที่สุด เมื่อเทียบกับมาตรฐานรักษาความปลอดภัยตัวอื่นๆ แม้ว่าจะได้รับการปรับปรุงแก้ไขอยู่หลาย แต่ในปี ค.ศ. 2001 (พ.ศ. 2544) ผู้เชี่ยวชาญด้านความปลอดภัยยังค้นพบช่องโหว่จำนวนมากในการทำงานของ WEP

WEP (Wired Equivalent Privacy)

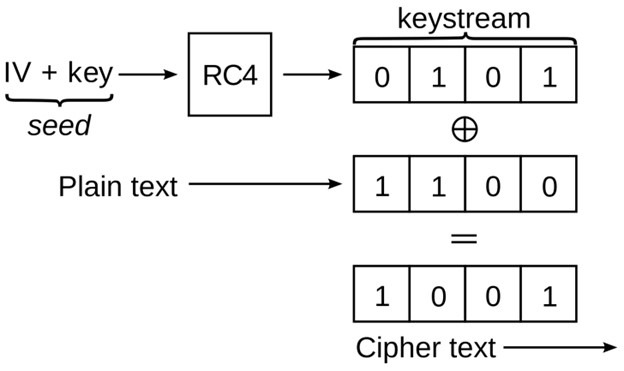

WEP หรือ Wired Equivalent Privacy เปิดตัวในปี 1997 พร้อมกับมาตรฐาน 802.11 สำหรับเครือข่ายไร้สาย WEP ใช้การเข้ารหัสแบบ RC4 (Rivest Cipher 4) โดยทำงานร่วมกับกุญแจเข้ารหัสขนาด 40 บิต หรือ 104 บิต (สำหรับ WEP 64 บิต และ WEP 128 บิต ตามลำดับ) และค่า Initialization Vector (IV) ขนาด 24 บิต เพื่อสร้าง keystream สำหรับการเข้ารหัสและถอดรหัสข้อมูล

ทำไม WEP ถึงเป็นโปรโตคอลรักษาความปลอดภัยที่มีความเสี่ยงสูง?

โครงสร้างการทำงานของ WEP

ภาพจาก : https://en.wikipedia.org/wiki/Wired_Equivalent_Privacy

WEP มีอยู่ 2 แบบ แบบแรกคือ WEP 64 บิต มีกุญแจเข้ารหัสขนาด 40 บิต และ WEB 128 บิต ที่มีกุญแจเข้ารหัสขนาด 104 บิต (แต่ก็มีผู้ผลิตบางรายทำระบบ WEP 152 บิต กับ WEP 256 บิต ออกมาเหมือนกัน)

WEP มาตรฐานเริ่มต้นใช้กุญแจเข้ารหัสขนาด 40 บิต (หรือที่เรียกว่า WEP-40) ทำงานร่วมกับค่าเวกเตอร์เริ่มต้นขนาด 24 บิต เพื่อสร้างกุญแจ RC4 ขึ้นมา อัลกอริทึม RC4 เป็น Stream cipher หมายความว่าตัว Traffic key จะต้องไม่มีการนำกลับมาใช้ซ้ำแต่ว่าค่าเวกเตอร์เริ่มต้นขนาด 24 บิต นั้นไม่ยาวมากพอที่จะรับมือกับข้อมูลบนเครือข่ายที่มีจำนวนมหาศาล ทำให้มีโอกาส 50% ที่จะเกิด Traffic key เกิดขึ้นซ้ำได้หลังจากผ่านไปแล้ว 5,000 Packet (หน่วยของข้อมูลที่ถูกรับส่งระหว่างต้นทางกับปลายทาง) แม้ภายหลังจะมีการเพิ่มจำนวนกุญแจเข้ารหัสให้มากขึ้นไปถึง 104 บิต แต่ด้วยข้อจำกัดของค่าเวกเตอร์เริ่มต้นขนาด 24 บิต ทำให้ปัญหาก็ยังไม่หมดไป 100% เมื่อรวมกับช่องโหว่ด้านอื่นของตัว WEP เองด้วยแล้ว ทำให้ WEP เป็นมาตรฐานความปลอดภัยของระบบ Wi-Fi ที่อ่อนแอที่สุดอยู่ดี

WPA (Wi-Fi Protected Access) คืออะไร

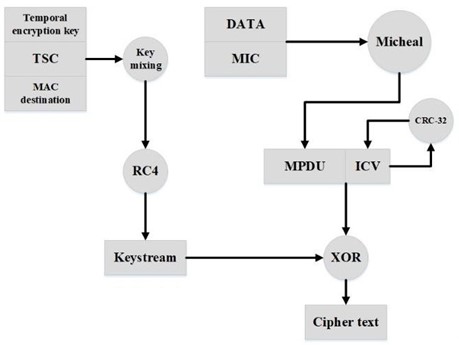

โครงสร้างการทำงานของ WPA

ภาพจาก : https://www.researchgate.net/figure/WPA-encryption-process_fig1_330982933

WPA (Wi-Fi Protected Access) คือ มาตรฐานความปลอดภัยสำหรับเครือข่าย Wi-Fi ที่พัฒนาขึ้นโดย Wi-Fi Alliance เพื่อแก้ไขช่องโหว่ด้านความปลอดภัยที่ร้ายแรงของมาตรฐาน WEP (Wireless Equivalent Privacy) โดยเปิดตัวอย่างเป็นทางการในปี 2003 (พ.ศ. 2546) ซึ่งเป็นช่วงก่อนที่ WEP จะถูกยกเลิกการใช้งานอย่างเป็นทางการ

WPA ได้นำเสนอการยกระดับความปลอดภัยที่สำคัญ โดยทำงานด้วยการเข้ารหัสแบบ 256 บิต ซึ่งมีความแข็งแกร่งกว่าการเข้ารหัส 64 บิต และ 128 บิต ของ WEP อย่างมาก

WPA มีรูปแบบการทำงานหลักๆ สองโหมด

- WPA-Personal (WPA-PSK): โหมดนี้ออกแบบมาสำหรับผู้ใช้งานทั่วไปและเครือข่ายขนาดเล็ก โดยใช้ Pre-Shared Key (PSK) หรือรหัสผ่านที่กำหนดไว้ล่วงหน้า ทำให้ง่ายต่อการตั้งค่าและใช้งาน

- WPA-Enterprise (WPA-EAP): โหมดนี้เหมาะสำหรับองค์กรขนาดใหญ่ที่ต้องการการจัดการความปลอดภัยที่เข้มงวด โดยใช้เซิร์ฟเวอร์ RADIUS (Remote Authentication Dial-In User Service) หรือเซิร์ฟเวอร์ตรวจสอบสิทธิ์อื่นๆ ร่วมกับโปรโตคอล Extensible Authentication Protocol (EAP) เพื่อตรวจสอบสิทธิ์ผู้ใช้งานและสร้างใบรับรอง

หนึ่งในคุณสมบัติหลักของ WPA คือการนำ Temporal Key Integrity Protocol (TKIP) มาใช้ TKIP เป็นโปรโตคอลเข้ารหัสที่สร้างกุญแจใหม่สำหรับทุกแพ็กเก็ตข้อมูลที่รับส่ง ซึ่งช่วยป้องกันการโจมตีแบบที่เคยเกิดขึ้นกับ WEP ที่ใช้กุญแจเข้ารหัสแบบคงที่

อย่างไรก็ตาม แม้ว่า WPA จะมีความปลอดภัยมากกว่า WEP อย่างมาก แต่ในปัจจุบันถือว่า "ไม่แนะนำให้ใช้งาน" แล้ว เนื่องจากมีการค้นพบช่องโหว่ในโปรโตคอล TKIP ซึ่งถูกออกแบบมาให้สามารถทำงานร่วมกับฮาร์ดแวร์เก่าที่รองรับ WEP ได้ ทำให้ช่องโหว่บางอย่างจาก WEP ยังคงสามารถนำมาใช้ในการโจมตี WPA ได้

ในปัจจุบัน มาตรฐานความปลอดภัยที่แนะนำให้ใช้งานคือ WPA2 หรือ WPA3 ซึ่งมีกลไกการเข้ารหัสที่แข็งแกร่งกว่าและแก้ไขช่องโหว่ที่พบใน WPA แล้ว

WPA2 (Wi-Fi Protected Access 2) คืออะไร?

WPA2 (Wi-Fi Protected Access 2) คือ มาตรฐานความปลอดภัยสำหรับเครือข่าย Wi-Fi ที่ได้รับการรับรองในปี 2004 (พ.ศ. 2547) และถือเป็นพัฒนาการที่สำคัญในการยกระดับความปลอดภัยของเครือข่ายไร้สาย

ความแตกต่างหลักระหว่าง WPA และ WPA2 คือ WPA2 บังคับให้ใช้อัลกอริทึม Advanced Encryption Standard (AES) พร้อม Counter Mode with Cipher Block Chaining Message Authentication Code Protocol (CCMP) ในขณะที่ WPA อนุญาตให้ใช้ AES เป็นทางเลือก และใช้ Temporal Key Integrity Protocol (TKIP) เป็นหลัก ในแง่ของความปลอดภัย AES มีความแข็งแกร่งกว่า TKIP อย่างมาก

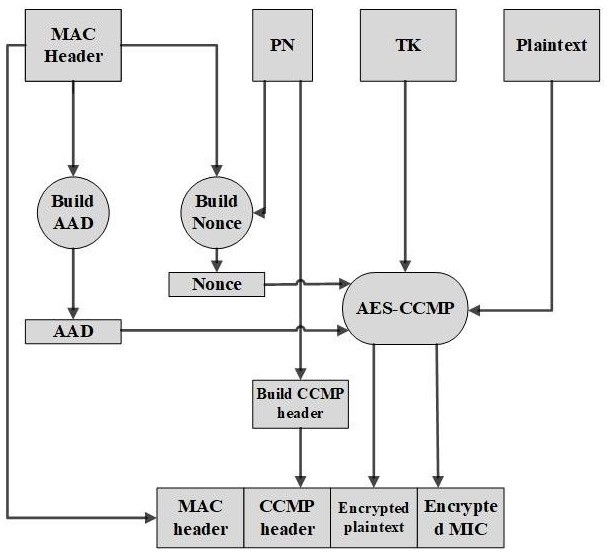

โครงสร้างการทำงานของ WPA2

ภาพจาก : https://www.researchgate.net/figure/WPA-II-encryption-process_fig2_330982933

แม้ว่า WPA จะใช้คีย์เข้ารหัสขนาด 64 บิต หรือ 128 บิต (โดยทั่วไปเราเตอร์ตามบ้านมักตั้งค่าเริ่มต้นที่ 64 บิต) แต่ WPA2 ใช้คีย์เข้ารหัสขนาด 128 บิตเป็นมาตรฐาน และมีโหมดที่เรียกว่า WPA2-PSK (Pre-Shared Key) หรือ WPA2-Personal ซึ่งเป็นคำที่ใช้แทนกันได้สำหรับการตั้งค่าความปลอดภัยส่วนบุคคล

WPA2 ได้นำกลไกการยืนยันตัวตน (Authentication) และการเข้ารหัสที่มีประสิทธิภาพสูงมาใช้

- CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol)

ทำหน้าที่เพิ่มความปลอดภัยให้กับข้อมูล โดยอนุญาตให้เฉพาะผู้ใช้งานที่ได้รับการตรวจสอบสิทธิ์บนเครือข่ายเท่านั้นที่สามารถเข้าถึงข้อมูลได้ นอกจากนี้ยังใช้รหัส Cipher block chaining message authentication code เพื่อรับประกันความน่าเชื่อถือของข้อความที่เข้ารหัส - AES (Advanced Encryption Standard)

เดิมทีพัฒนาโดยรัฐบาลสหรัฐอเมริกาเพื่อใช้ในการปกป้องข้อมูลลับ AES เป็นโปรโตคอลการเข้ารหัสแบบ Symmetric block cipher ที่ใช้กุญแจเข้ารหัส (Encryption bit keys) ขนาด 128 บิต, 192 บิต หรือ 256 บิต ในการเข้ารหัสและถอดรหัสข้อมูลแต่ละบล็อก การทำงานร่วมกันของ CCMP และ AES ทำให้ WPA2 มีความสามารถในการป้องกันการดักจับข้อมูลจากผู้ไม่ประสงค์ดีได้อย่างมีประสิทธิภาพ

แม้ว่า WPA2 จะได้รับการยอมรับว่าเป็นหนึ่งในมาตรฐานความปลอดภัยไร้สายที่แข็งแกร่ง แต่ก็ยังมีช่องโหว่ที่สำคัญที่ควรระวังคือ คุณสมบัติ Wi-Fi Protected Setup (WPS)

WPS ถูกออกแบบมาเพื่อช่วยให้ผู้ใช้เชื่อมต่ออุปกรณ์เข้ากับเครือข่าย Wi-Fi ได้ง่ายโดยไม่ต้องป้อนรหัสผ่าน อย่างไรก็ตาม ได้มีการค้นพบช่องโหว่ร้ายแรงในระบบ WPS ทำให้ผู้โจมตีสามารถเจาะเข้าสู่เครือข่าย WPA2 ได้โดยการ Brute-force PIN ของ WPS

สิ่งสำคัญที่ควรทราบเกี่ยวกับ WPA2 ในปัจจุบันคือ

- WPA2 ยังคงเป็นมาตรฐานความปลอดภัยที่แนะนำให้ใช้งาน สำหรับเครือข่ายส่วนใหญ่

- AES พร้อม CCMP เป็นวิธีการเข้ารหัสที่ปลอดภัยที่สุด ที่ WPA2 รองรับ

- ควรปิดใช้งาน WPS บนเราเตอร์โดยเด็ดขาด เนื่องจากเป็นช่องโหว่ที่ง่ายต่อการถูกโจมตีและใช้ในการเข้าถึงเครือข่ายโดยไม่ได้รับอนุญาต

ในขณะที่ WPA2 ยังคงใช้งานกันอย่างแพร่หลาย มาตรฐานความปลอดภัยล่าสุดคือ WPA3 ซึ่งได้รับการออกแบบมาเพื่อแก้ไขข้อบกพร่องของ WPA2 และเพิ่มความปลอดภัยให้ดียิ่งขึ้น หากอุปกรณ์ของคุณรองรับ WPA3 การเปลี่ยนไปใช้งาน WPA3 จะเป็นทางเลือกที่ดีกว่าสำหรับความปลอดภัยของเครือข่าย Wi-Fi ในปัจจุบัน

WPA3 (Wi-Fi Protected Access 3) คืออะไร?

WPA3 (Wi-Fi Protected Access 3) คือ มาตรฐานความปลอดภัยล่าสุดสำหรับเครือข่าย Wi-Fi ซึ่งพัฒนาต่อยอดจาก WPA2 เพื่อมอบประสิทธิภาพและความปลอดภัยที่เหนือกว่าในหลายด้าน ได้แก่:

- การจัดการความปลอดภัยที่ง่ายขึ้นสำหรับผู้ใช้: WPA3 มุ่งเน้นให้การตั้งค่าและการใช้งานระบบรักษาความปลอดภัย Wi-Fi เป็นเรื่องที่สะดวกและไม่ซับซ้อนสำหรับผู้ใช้งานทั่วไป

- ระบบพิสูจน์ตัวตนและการเข้ารหัสที่แข็งแกร่ง: มาตรฐานนี้ได้นำกลไกการพิสูจน์ตัวตนและอัลกอริทึมการเข้ารหัสที่ทันสมัยมาใช้ เพื่อเพิ่มความทนทานต่อการโจมตีต่างๆ

- การปกป้องข้อมูลที่เข้มงวด: WPA3 มีคุณสมบัติเพิ่มเติมเพื่อเพิ่มระดับการเข้ารหัสและความปลอดภัยให้กับข้อมูลที่ต้องการการปกป้องเป็นพิเศษ

WPA3 มีรูปแบบการทำงานอยู่ 2 โหมด

- WPA3-Personal: ออกแบบมาสำหรับผู้ใช้งานทั่วไป โดยมีการปรับปรุงระบบการรับรองความถูกต้องให้มีความปลอดภัยมากขึ้น ด้วยการแทนที่ PSK (Pre-Shared Key) ที่ใช้ใน WPA2 ด้วยระบบ SAE (Simultaneous Authentication of Equals) ซึ่งมีข้อดีคือ

- ช่วยให้เครือข่ายมีความปลอดภัย แม้ว่าผู้ใช้จะตั้งรหัสผ่านที่ไม่ซับซ้อนนัก

- สามารถป้องกันการโจมตีแบบออฟไลน์ (Offline Dictionary Attack) ที่ผู้โจมตีพยายามคาดเดารหัสผ่านของเครือข่ายโดยไม่ต้องเชื่อมต่ออยู่

- ถึงแม้ผู้โจมตีจะสามารถถอดรหัสผ่านได้ในภายหลัง ก็จะไม่สามารถเข้าถึงข้อมูลที่เคยถูกรับส่งไปแล้วได้ (Forward Secrecy)

- WPA3-Enterprise: มุ่งเน้นไปที่การใช้งานในระดับองค์กร, หน่วยงานภาครัฐ และสถาบันการเงิน ที่ต้องการความปลอดภัยในระดับสูง เมื่อเทียบกับ WPA2-Enterprise แล้ว WPA3-Enterprise ได้เพิ่มโหมดการทำงานที่ใช้โปรโตคอลความปลอดภัยและเครื่องมือเข้ารหัสเริ่มต้นที่ระดับ 192 บิต ซึ่งช่วยเสริมเกราะป้องกันข้อมูลที่มีความสำคัญเป็นพิเศษให้แข็งแกร่งยิ่งขึ้น

โดยรวมแล้ว WPA3 ถือเป็นมาตรฐานความปลอดภัย Wi-Fi ที่ทันสมัยและมีประสิทธิภาพสูงสุดในปัจจุบัน การเปลี่ยนไปใช้งาน WPA3 (หากอุปกรณ์ทั้งเราเตอร์และอุปกรณ์ลูกข่ายรองรับ) จะช่วยยกระดับความปลอดภัยของเครือข่ายไร้สายของคุณให้ดียิ่งขึ้นอย่างมาก

ตารางเปรียบเทียบความแตกต่างของ WEP, WPA, WPA2 และ WPA3

คุณสมบัติ | WEP | WPA | WPA2 | WPA3 |

ปีเปิดตัว (ค.ศ.) | 1999 | 2003 | 2004 | 2018 |

สถานะปัจจุบัน | ไม่ปลอดภัย, ไม่แนะนำให้ใช้ | ไม่ปลอดภัย, ไม่แนะนำให้ใช้ | ปลอดภัย, แนะนำให้ใช้ | ปลอดภัยและทันสมัยที่สุด, แนะนำให้ใช้ |

วิธีเข้ารหัส | Rivest Cipher 4 (RC4) | Temporal Key Integrity Protocol (TKIP) + RC4 | CCMP + Advanced Encryption Standard (AES) | Advanced Encryption Standard (AES) |

ขนาด Session Key | 40-bit | 128-bit | 128-bit | 128-bit (WPA3-Personal), 192-bit (WPA3-Enterprise) |

รูปแบบ Cipher | Stream | Stream | Block | Block |

Data Integrity | CRC-32 | Message Integrity Code | CBC-MAC | Secure Hash Algorithm |

Key Management | ไม่มีการจัดการที่มีประสิทธิภาพ | 4-way handshaking mechanism | 4-way handshaking mechanism | Simultaneous Authentication of Equals handshake |

Authentication | WEP-Open, WEP-Shared | Pre-Shared Key (PSK) & 802.1x + EAP variant | Pre-Shared Key (PSK) & 802.1x with EAP variant | Simultaneous Authentication of Equals (SAE) & 802.1x + EAP variant |

คุณสมบัติเด่น | - | ปรับปรุงจาก WEP ชั่วคราว | บังคับใช้ AES, ปลอดภัยกว่า WPA | SAE ป้องกันการโจมตีแบบออฟไลน์, เข้ารหัส 192-bit ใน Enterprise |

ข้อควรระวัง | ช่องโหว่ร้ายแรง, ถอดรหัสได้ง่าย | ช่องโหว่ที่ TKIP, ไม่ปลอดภัยเท่า WPA2 | ช่องโหว่ WPS (ควรปิดใช้งาน) | อุปกรณ์รุ่นเก่าอาจไม่รองรับ |

คำแนะนำ:

- หลีกเลี่ยงการใช้งาน WEP และ WPA โดยเด็ดขาด เนื่องจากมีช่องโหว่ด้านความปลอดภัยที่อาจทำให้เครือข่ายของคุณถูกโจมตีได้ง่าย

- WPA2 ยังคงเป็นมาตรฐานความปลอดภัยที่ดีและแนะนำให้ใช้สำหรับอุปกรณ์ส่วนใหญ่ในปัจจุบัน ตรวจสอบให้แน่ใจว่าเฟิร์มแวร์ของอุปกรณ์เป็นเวอร์ชันล่าสุด และพิจารณาปิดใช้งาน WPS เพื่อเพิ่มความปลอดภัย

- WPA3 เป็นมาตรฐานความปลอดภัยล่าสุดและดีที่สุด หากอุปกรณ์ของคุณ (ทั้งเราเตอร์และอุปกรณ์ลูกข่าย) รองรับ WPA3 ควรเลือกใช้งานเพื่อความปลอดภัยที่ทันสมัยและแข็งแกร่งที่สุด

เรียบเรียงโดย : พชร อ้นพันธ์ | Cloud Engineer